Amazon Bedrock AgentCore RuntimeにおけるカスタムMCPプロキシのサーバーレス運用:AIエージェント連携の高度な制御層

AIエージェントとツール連携におけるガバナンスと制御の必要性

AIエージェントがデータベースクエリ、API呼び出し、ファイル操作、サードパーティサービス連携などのツールに接続する際、本番環境では適切なガバナンス、制御、および可観測性が不可欠となります。これには、バックエンドシステムへのツール入力のサニタイズ、特定のフォーマットでの監査証跡の生成、プロトコル層での機密データの編集などが含まれます。Amazon Bedrock AgentCore Gatewayは、セマンティックツール検出、マネージド資格情報、ポリシー適用など、エージェントとツールの連携に対する一元的なガバナンスと制御を提供します。また、Gatewayのリクエストパスにカスタムロジックを組み込む必要がある組織向けに、AWS Lambdaインターセプターをサポートしており、ツール呼び出しごとにバリデーション、変換、フィルタリングのコードをLambda関数として実行できます。

しかし、一部の組織は、内部ライブラリやオンプレミスのコンプライアンスシステムに密接に結合されたカスタムMCP(Model Context Protocol)フィルタリングロジックに投資している場合があります。これらの組織は、Lambda関数にリファクタリングすることなく、AgentCore Runtime上でそのロジックを再利用したいと考えています。また、複数のシステムやハイブリッド環境で運用している場合、スタンドアロンのMCPサーバーとして制御を実行する方が、システム固有のインターセプターよりも高いポータビリティを提供します。このようなシナリオにおいて、AgentCore Runtime上でサーバーレスMCPプロキシをデプロイすることが、補完的なパターンとして機能し、プログラマブルな制御層を提供します。

Amazon Bedrock AgentCore Runtime上でのサーバーレスMCPプロキシアーキテクチャ

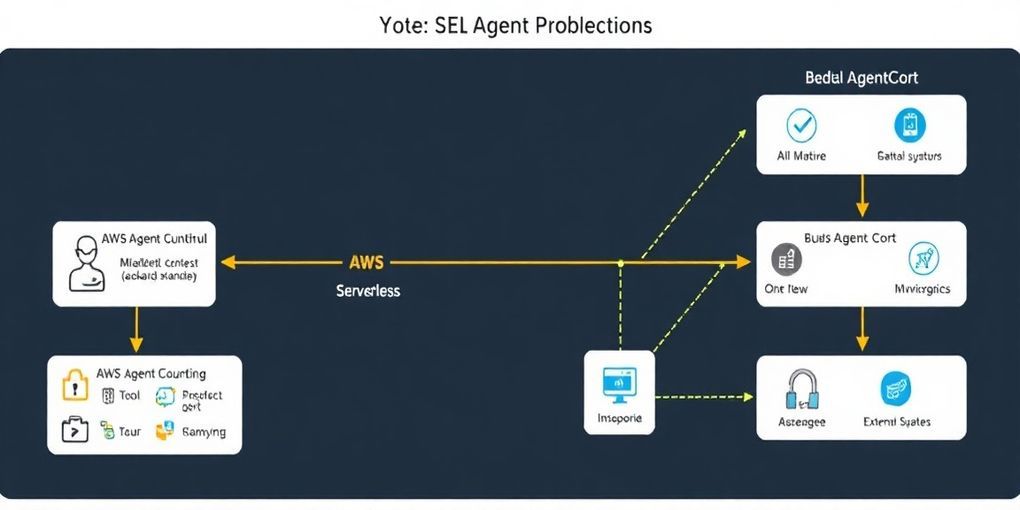

このソリューションの中核をなすのは、Amazon Bedrock AgentCore Runtimeです。これは、AIエージェントとMCPサーバーをデプロイするための完全マネージドなコンピューティング環境であり、自動スケーリング、Amazon CloudWatchとOpenTelemetryを介した組み込みの可観測性、認証および認可のためのAgentCore Identityを備えたサーバーレスインフラストラクチャを提供します。RuntimeはMCPプロトコルをネイティブにサポートしているため、MCPトラフィックにカスタム制御を追加するMCPプロキシを含むMCPサーバーをホストできます。

デプロイされるカスタムMCPプロキシはステートレスなコンテナとしてAgentCore Runtime上で動作します。 これは、任意のMCP互換アップストリームサーバーに接続し、複数のアップストリームエンドポイントをチェインしたり、ワークロード固有のミドルウェアロジックを追加したりすることが可能です。 クライアントの視点からは、このプロキシは他のMCPサーバーと区別できません。 プロキシは起動時にアップストリームゲートウェイに登録されているすべてのツールを取得し、FastMCPを介してローカルに登録し、すべてのtools/callリクエストをゲートウェイに転送します。

セキュリティ面では、プロキシはアップストリームサーバーへのすべてのアウトバウンドリクエストをAWS SigV4を使用して署名します。 プロキシはAgentCore Runtime上で動作するため、デプロイ時に指定されたIAM実行ロールを継承します。デプロイスクリプトはこのロールにbedrock-agentcore:InvokeGateway権限を付与します。 アウトバウンドゲートウェイ接続には、IAM(デフォルト)とJWT(Amazon CognitoからのOAuthアクセストークン)の2つの認証モードがサポートされています。 AgentCore Runtimeは、MCPサーバーコンテナがパス0.0.0.0:8000/mcpで利用可能であることを期待しており、これはほとんどの公式MCPサーバーSDKがサポートするデフォルトパスです。また、ステートレスおよびステートフルなストリーマブルHTTP MCPサーバーの両方をサポートしており、デフォルトではステートレスモードが推奨されますが、ステートフルモードは多段階の対話を可能にします。

技術的実装と開発者のための柔軟性

このソリューションは、GitHubで完全なソースコード、デプロイスクリプト、およびテストエージェントが提供されており、開発者が容易に導入できる設計となっています。 デプロイは、リポジトリのクローン作成、アップストリームMCPサーバーエンドポイントの設定、および自動デプロイスクリプトの実行という簡単な手順で行えます。

このアーキテクチャの大きな利点は、既存のカスタムMCPフィルタリングロジックをLambda関数へのリファクタリングなしに再利用できる点です。 これは、レガシーシステムや特定のコンプライアンス要件を持つ環境において、開発コストとリスクを大幅に削減します。また、プロキシとして機能することで、AgentCore Runtime環境だけでなく、自社ホスト型MCPサーバーやサードパーティMCPサービスなど、様々なMCP互換エンドポイントをアップストリームとして利用できるため、複数のシステムやハイブリッド環境間でのポータビリティが向上します。 プロキシのスタックは、カスタムミドルウェアロジックを簡単に組み込むことができるため、特定のビジネスロジックやセキュリティポリシーを柔軟に適用できる拡張性を提供します。

開発者・エンジニア視点での考察

-

既存ガバナンスロジックの再利用とハイブリッド環境対応の最適解: 既存のオンプレミスまたは内部ライブラリに密接に結合されたMCPフィルタリングロジックを保有する企業にとって、Amazon Bedrock AgentCore Runtime上のカスタムMCPプロキシは、大幅なリファクタリングなしに既存の投資を再利用できる明確なパスを提供します。これは、ハイブリッドクラウド戦略を採用している企業が、クラウドベースのAIエージェントインフラストラクチャに既存のセキュリティおよびコンプライアンスレイヤーをシームレスに統合するための重要な手段となり、開発リソースの効率的な配分を可能にします。

-

高度なワークフローオーケストレーションとセキュリティポリシーの動的適用: このアーキテクチャは、単なるツールの呼び出しを超え、エージェントのツールインタラクション経路にきめ細やかな制御を可能にします。例えば、特定のAPI呼び出しの前に追加の承認ステップを動的に挿入したり、機密性の高いペイロードに対するデータマスキングや匿名化を自動化したり、特定のユーザーグループやコンテキスト条件下でツールの使用を動的に制限したりすることが可能です。これにより、企業はAIエージェントの自律性を高めつつ、ガバナンスとセキュリティリスクを効果的に管理し、より複雑で信頼性の高いエージェントアプリケーションを構築できます。

-

エージェントの挙動の深い洞察とデバッグの強化: カスタムプロキシ層を導入することで、AIエージェントとツールの間のすべての通信を傍受し、詳細なログ、メトリクス、トレースを生成できます。これは、複雑なAIエージェントシステムにおける予期せぬ動作やエラーのデバッグにおいて極めて有用です。Amazon CloudWatchやOpenTelemetryとのネイティブ統合により、開発者はエージェントの意図、ツール呼び出しのシーケンス、データ変換の正確性などを深く洞察し、パフォーマンスボトルネックやセキュリティインシデントを迅速に特定・解決できるため、開発サイクル全体の品質と効率が向上します。

Source / 元記事

この記事について

この記事は、公開されているニュース、論文、公式発表、RSSフィードなどをもとに、AIが要約・補足調査・考察を行って作成しています。

元記事の完全な翻訳・逐語的な要約ではなく、AIによる背景説明や開発者向けの考察を含みます。

重要な技術仕様・価格・提供状況などは、必ず元記事または公式情報をご確認ください。